Будущее SIEM-систем до 2026 года | |

|

В статье рассмотрим, как инновации определят будущее SIEM-систем, обеспечивая компаниям надежную защиту в меняющемся мире кибербезопасности.

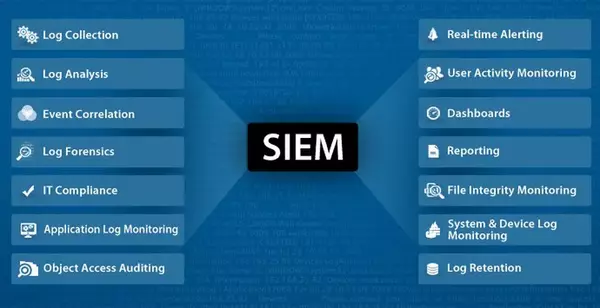

В эпоху беспрецедентного роста данных и угроз кибербезопасности, системы управления информационной безопасностью и событиями (подробнее о SIEM) становятся не просто инструментами, а настоящими стражами корпоративной безопасности. К 2026 году ожидается, что эти системы претерпят значительные изменения, станут более мощными, гибкими и интегрированными. Передовые технологии, такие как искусственный интеллект и машинное обучение, будут использоваться для улучшения способности SIEM-систем к обнаружению и реагированию на угрозы в реальном времени. От расширения источников данных до поддержки облачных архитектур и разработки нового контента для обнаружения угроз — возможности кажутся безграничными. В этой статье мы подробно рассмотрим, как эти и другие инновации определят будущее SIEM-систем, обеспечивая компаниям надежную защиту в меняющемся мире кибербезопасности. Много источников данныхВ мире, где количество данных растет с каждым днем, способность SIEM-систем интегрировать и анализировать информацию из разнообразных источников становится ключевым фактором их эффективности. К 2026 году ожидается, что системы безопасности будут работать не только с традиционными логами серверов и сетевых устройств, но и с данными из менее очевидных источников, таких как IoT-устройства, мобильные приложения и даже биометрические системы контроля доступа. Интеграция данных из умных устройств и приложений, таких как умные часы, домашние ассистенты и личные медицинские устройства, предоставит SIEM-системам более широкий контекст для анализа поведенческих паттернов и возможных угроз. Это, в свою очередь, улучшит точность обнаружения аномалий и сократит количество ложных срабатываний. Для обработки и анализа такого объема разнородных данных SIEM-системы будут внедрять продвинутые технологии машинного обучения и искусственного интеллекта, позволяющие обрабатывать информацию в режиме реального времени. Это также потребует усовершенствования существующих алгоритмов корреляции событий, чтобы они могли эффективно справляться с увеличенным потоком данных.

Обработка информации без четкой организацииС каждым годом объём неструктурированных данных в корпоративных сетях увеличивается экспоненциально. Эти данные включают в себя электронные письма, видеозаписи, изображения, документы, социальные медиа и другие формы контента, которые не вписываются в традиционные реляционные базы данных. Для SIEM-систем, подготовленных к вызовам 2026 года, способность эффективно анализировать неструктурированные данные становится критически важной. Внедрение технологий обработки естественного языка (NLP) и компьютерного зрения позволяет SIEM-системам извлекать значимую информацию из неструктурированных данных. Это обеспечивает более глубокое понимание контекста событий безопасности. Например, анализ текста писем может помочь выявить фишинговые атаки, а обработка видеоданных — распознать подозрительное поведение лиц в критически важных зонах. Продвинутые алгоритмы машинного обучения обучаются распознавать паттерны и аномалии не только в структурированных логах, но и в мультимедийном и текстовом контенте. Это позволяет системам не просто реагировать на известные угрозы, но и проактивно предсказывать новые, анализируя аномалии в поведении данных. Проблемы собственных баз данныхОдной из значительных тенденций в развитии SIEM-систем к 2026 году становится концепция "Bring Your Own Database" (BYODb). Эта инициатива позволяет организациям использовать свои собственные базы данных в качестве части инфраструктуры SIEM, что предоставляет значительные преимущества в гибкости и контроле над данными. Традиционно SIEM-системы используют встроенные или рекомендуемые типы баз данных, что может ограничивать возможности организаций по адаптации системы под специфические требования безопасности и анализа данных. Внедрение BYODb меняет этот подход, позволяя компаниям выбирать или разрабатывать базы данных, которые лучше всего подходят для их уникальных операционных сред и требований безопасности. Преимущества BYODb включают:

Cloud NativeК 2026 году поддержка облачной архитектуры станет не просто желаемой функцией, а необходимым условием для SIEM-систем. Облачные технологии продолжают развиваться, предлагая более гибкие, масштабируемые и стоимостно-эффективные решения для управления данными и аналитики. В контексте SIEM это означает переход от локальных серверных решений к облачным платформам, что позволяет улучшить управление безопасностью на всех уровнях. Преимущества облачной архитектуры для SIEM:

Недостатки:

Архитектура хранилища данныхВ условиях быстро растущего объема данных и повышения требований к моментальному реагированию на угрозы, традиционные централизованные системы SIEM сталкиваются с ограничениями в производительности и масштабируемости. Распределенная архитектура представляет собой решение, которое обеспечивает более высокую гибкость, масштабируемость и эффективность за счет разделения процессов сбора, хранения и анализа данных на несколько узлов, которые могут находиться в различных географических локациях. Ключевые аспекты распределенной архитектуры SIEM:

Вызовы распределенной архитектуры:

Распределенная архитектура SIEM является ответом на вызовы современного мира больших данных и киберугроз, предлагая организациям гибкость и масштабируемость, необходимые для эффективного реагирования на инциденты в глобализированном мире. Разработка контента обнаружения на базе экспертизы в области атакК 2026 году, с ростом сложности и разнообразия кибератак, разработка контента обнаружения становится важным компонентом в арсенале SIEM-систем. Эффективность SIEM во многом зависит от качества и актуальности её контента обнаружения, который включает в себя правила, сигнатуры, алгоритмы и методики для идентификации подозрительных или вредоносных активностей. В этом разделе рассматривается, как разработка контента обнаружения, основанная на глубокой экспертизе в области атак, способствует повышению общей защищённости организаций. Ключевые аспекты разработки контента обнаружения:

Тенденции ИИ и машинного обученияК 2026 году, машинное обучение (МО) + привлечение Искусственного интеллекта становится одним из ключевых элементов в развитии SIEM-систем, значительно улучшая их способность к обнаружению угроз и реагированию на инциденты. Эти технологии предлагают усовершенствованные способы анализа данных, предсказания атак и автоматизации защитных мер. Внедрение машинного обучения в SIEM-системы позволяет им не только реагировать на текущие угрозы, но и адаптироваться к новым и развивающимся вызовам. Возможности машинного обучения в SIEM-системах:

ЗаключениеПо мере приближения к 2026 году, SIEM-системы переживают значительные трансформации, обусловленные необходимостью адаптации к растущему объему данных, разнообразию угроз и изменениям в технологической инфраструктуре. Важность этих систем в стратегии кибербезопасности организаций продолжает расти, и развитие SIEM проходит в нескольких ключевых направлениях. от интеграции с облачными сервисами и расширения источников данных до внедрения машинного обучения и улучшения механизмов обнаружения угроз. Расширение источников данных, интеграция с облачными платформами и применение машинного обучения не только повышают эффективность обнаружения и реагирования на инциденты, но и способствуют оптимизации процессов управления безопасностью.

Однако, несмотря на все преимущества, важно помнить о вызовах, таких как защита данных, управление конфиденциальностью и соблюдение нормативных требований. Также необходимо учитывать риски, связанные с зависимостью от технологий и потенциальной уязвимостью систем перед лицом сложных и адаптивных киберугроз. Помощь в создании материала принимали сертифицированные специалисты первой в Украине лаборатории по кибербезопасности компании Softlist. | |

|

|

|

| Комментариев нет. |

|